智能建筑的安全性:超越访问控制

许多现代建筑都经过精心设计,以保护居住者免受身体伤害,但是对于可能损害其无形资产的数字入侵,防御却远远不够。即使部署了网络防御,通常也着重于电脑和服务器,而非那些将建筑物转变为“智能建筑”的物联网端点和传统控制系统。

需要围绕网络安全基础设施进行更深入的探讨,以防止广泛宣传的网络事件(例如,零售商 Target 数据泄露和臭名昭著的赌场鱼缸攻击)的增加。部分探讨首先是要认识到,确保现代建筑中各种互连系统的安全是一项非常现实的挑战。

检测线缆中的块 (Bump in the Wire)

保护整个建筑物内的异构网络(包含数千个潜在易受攻击的边缘设备)的任务令人望而却步,有些甚至几乎无法完成。提供电梯、照明、消防监控和 HVAC 设备的不同供应商都有各自的系统。加上现在已在许多公司中部署的专用物联网平台,您已经拥有了各种各样的资产,每一项都有其自己的标准、通信协议和受支持的功能。

当然,不同系统和设备的数量越多,为其实施单独的安全机制就变得越不切实际。其中一种选择是使用一揽子安全方案,以覆盖智能建筑中所有已连接系统。在此情况下,可以在设备制造时,将一种小型软件代理加载到设备上。这种软件代理能够在系统与安全即服务 (SaaS) 解决方案之间建立安全通信隧道。

遗憾的是,建筑物中大多数已连接的系统,在建筑物“智能化”之前就已经存在。这意味着可能不得不将此类代理单独添加到每个系统中,然后再与更大的安全平台集成,整个过程非常浩大。

但是,智能建筑运营商不必尝试分别保护每个边缘设备的安全,而可以使用所谓的线缆中的块 (BITW) 技术来保护通信线路本身。

BITW 是一种可以插入到两个或多个设备之间的通信通道中而不影响性能的设备。在网络安全环境中,BITW 将位于一组端点或边缘设备与其余建筑物网络之间,在消息传输时对消息进行身份验证。

为了有效发挥作用,BITW 可以驻留在兼容多种网络协议的智能建筑系统中,支持物联网安全的行业标准,并在不影响延迟的情况下实施强大的加密技术。通过与建筑物网络中每个设备的唯一标识符数据库配套使用,可以确保用于访问建筑物网络的任何设备是否具有相应的权限。

在 DOME 下

安全 IP 和工具开发商 Veridify 创建了设备所有权管理和注册 (DOME) 平台来提供这些功能。端点的运行方式类似于组合的 VPN 服务和设备身份验证平台,无需直接连接至云、BACnet 或任何其他类型的运营技术 (OT) 网络,而仅需连接至其各自的 BITW 所有者。

通过这些方式,DOME 提供了一个安全的加密隧道,通过一系列协议(包括 BLE、BACnet、KNX、OBIX、Wi-Fi 等)进行智能建筑设备的身份验证。

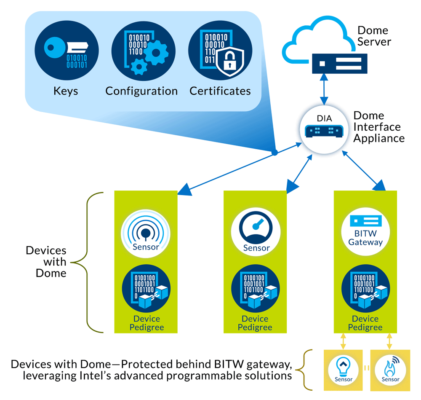

平台安全性始于已配备安全库(包括公钥凭据)的设备。这些凭据在不可变的区块链中签名,该区块链使每个端点能够对其所有者以及一个不可更改的身份(由 DOME 接口设备 (DIA) 存储和管理)进行身份验证。

DIA 可以支持由这些端点、建筑物自动化控制器和中央楼宇管理系统使用的传统协议和抗量子协议。(图 1)。这样,它就可以提供安全的固件更新、特定于建筑物的配置更改、设备状态报告以及对网络基础设施的任何尝试。

对于尚未部署的较新系统,可以将 DOME 客户端库安装在端点上,而这仅占用了 ROM 的 12 KB 空间。因此可以部署在资源严重受限的系统上。但是某些设备由于无法更新、属于传统系统或出于其他原因,不适合 DOME 的直接保护。在这些情况下,可以通过 BITW 架构和位于端点与网络之间的通信路径上的硬件安全控制器(例如,英特尔® MAX® 10 FPGA)来扩展 DOME。

DOME 加上 BITW 拓扑结构,让传统型控制器和较旧的系统可以与更现代的智能建筑系统并存,而不会成为易受攻击的薄弱环节。而且,由于 MAX 10 设备的性能和灵活性,即使在负载下,也可以通过各种通信传输以超低延迟提供安全性。

让更智能的安全性成为智能建筑的标准

当然,这只是整个智能建筑网络安全对话的其中一个方面。其他讨论要点包括威胁建模和评估、物理设备安全性,以及云访问控制等等。

从长远来看,将需要界定建筑物的网络安全标准,可能要采用类似于目前在用的“能源与环境设计领导力” (LEED) 认证过程的方式。这可以为确保智能建筑系统的安全性提供一个框架,并且可以按照对设施的物理安全和环境标准进行评估的方式,对设施的网络保护程度进行评估。

当这些标准出现时,BITW 和 DOME 之类的技术将为具有各种自动化系统的较旧设施提供了一种途径,无需更换整个系统便可符合不断演变的安全性要求。